Nutzerzertifikat: Unterschied zwischen den Versionen

| Zeile 11: | Zeile 11: | ||

Das Ausstellen von Zertifikaten ist nur für E-Mail-Adressen mit der Domain hs-mittweida.de möglich. Anträge für andere Domains werden abgewiesen. | Das Ausstellen von Zertifikaten ist nur für E-Mail-Adressen mit der Domain hs-mittweida.de möglich. Anträge für andere Domains werden abgewiesen. | ||

| − | + | Unter https://cert-manager.com/customer/DFN/idp/clientgeant können Angehörige der Hochschule Mittweida selbstständig Nutzerzertifikate beziehen. | |

| − | < | + | <div class="alert alert-info"> |

| + | <h4 class="alert-heading">Hinweis:</h4> | ||

| + | <p class="mb-0">Die Nutzerzertifikate können nicht für das Signieren von PDFs verwendet werden. Sie dienen der Signierung und Verschlüsselung von E-Mails.</p> | ||

| + | </div> | ||

| − | + | __TOC__ | |

| − | + | == Beantragungsprozess == | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Gehen sie auf https://cert-manager.com/customer/DFN/idp/clientgeant und wählen sie die Hochschule Mittweida aus. | |

| − | + | [[File:sectigo_01.png|center|caption]] | |

| − | + | Nach erfolgreicher Anmeldung gelangen sie zum Certificate Enrollment Formular. Im Kopfbereich sollte ihr Vor- und Nachname, die Hochschule Mittweida - University of Applied Sciences als Organisation und ihre E-Mail-Adresse angezeigt werden, für die sie das Zertifikat beantragen. | |

| − | |||

| − | [[ | + | [[File:sectigo_02.png|center|caption]] |

| − | + | Wählen sie anschließend ein ''Certificate Profile'' aus. Wir empfehlen an dieser Stelle das '''GÉANT Personal Certificate'''. | |

| − | + | Anschließend legen sie die Gültigkeitsdauer (''Term'') fest. Die Optionen sind hier '''356 Tage''', '''730 Tage''' oder '''1095 Tage'''. | |

| − | + | Als ''Enrollment Method'' empfehlen wir für unerfahrene Nutzer '''Key Generation'''. Bei dieser Variante wird sowohl der private und der öffentliche Schlüssel bei Sectigo erstellt. Alternativ kann vom Beantragenden vorab selbst ein '''CSR''' generiert werden, der dann im Formular zur Zertifikaterstellung hochgeladen wird. | |

| − | + | Im nächsten Schritt muss der ''Key Type'' selektiert werden. Wir empfehlen '''RSA - 2048''', da es mit längeren Schlüsseln zu Problemen bei einigen E-Mail-Anbietern (z.B. Google-Mail) kommen kann. | |

| + | <div class="alert alert-info"> | ||

| + | <p class="alert-heading"><strong>Beachten sie:</strong></p> | ||

| + | <p class="mb-0"><strong>EC - P-384</strong> und <strong>EC - P-256</strong> können nur für Signatur und Authentisierung verwendet werden. Verschlüsselung ist hiermit nicht möglich!</p> | ||

| + | </div> | ||

| − | + | Legen sie im letzten Schritt ein Passwort fest. Bitte merken! | |

| − | |||

| − | [[ | + | [[File:sectigo_03.png|center|caption]] |

| + | Nach dem Bestätigen der EULA und einem Klick auf den Submit-Button, erfolgt direkt im Anschluss der Download des '''certs.p12'''. | ||

| − | + | [[File:sectigo_04.png|center|caption]] | |

| − | + | == Beschränkung der Anzahl der Zertifikate pro Nutzer == | |

| − | + | Jeder Nutzer kann gleichzeitig pro ''Certificate Profile'' zwei gültige Nutzerzertifikate besitzen. Wird ein weiteres Zertifikat beantragt, so wird jeweils das älteste Zertifikat automatisch gesperrt. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

=Zertifikat installieren= | =Zertifikat installieren= | ||

| Zeile 127: | Zeile 83: | ||

* [https://www.rz.uni-osnabrueck.de/Dienste/Mailing/E-Mail/Sicherheit/sicher_thunderbird.htm Verwendung von Zertifikaten mit Thunderbird] | * [https://www.rz.uni-osnabrueck.de/Dienste/Mailing/E-Mail/Sicherheit/sicher_thunderbird.htm Verwendung von Zertifikaten mit Thunderbird] | ||

* [https://blog.doenselmann.com/smime-unter-ios-nutzen/ Verwendung unter Apple iOS] | * [https://blog.doenselmann.com/smime-unter-ios-nutzen/ Verwendung unter Apple iOS] | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

[[Kategorie:Sicherheit]] | [[Kategorie:Sicherheit]] | ||

Version vom 25. Mai 2022, 11:47 Uhr

Allgemeines

Die Hochschule Mittweida ist Teil der PKI (Public-Key-Infrastruktur) des DFN und Zertifizierungsstelle für die Angehörigen der Hochschule. Damit haben alle Angehörigen der Hochschule die Möglichkeit, ein persönliches Zertifikat beim DFN zu beantragen.

Die Zertifikate werden von der Hochschule nach Prüfung der Identität des Antragstellers freigeschaltet. Zertifikate werden nur an Personen ausgestellt. Das Verfahren zur Beantragung eines persönlichen Zertifikats muss von jeder Person selbst durchgeführt werden. Mit Hilfe eines Zertifikates können E-Mails vom Absender digital signiert werden. Digital signierte E-Mails geben dem Empfänger die Sicherheit, dass

- Der Absender der Mail verbindlich geprüft werden kann

- Der Inhalt der Mail während der Übertragung nicht geändert wurde.

An den Inhaber eines Zertifikats können verschlüsselte E-Mails gesendet werden, wenn dieser seinen öffentlichen Schlüssel bereitstellt.

Das Ausstellen von Zertifikaten ist nur für E-Mail-Adressen mit der Domain hs-mittweida.de möglich. Anträge für andere Domains werden abgewiesen.

Unter https://cert-manager.com/customer/DFN/idp/clientgeant können Angehörige der Hochschule Mittweida selbstständig Nutzerzertifikate beziehen.

Hinweis:

Die Nutzerzertifikate können nicht für das Signieren von PDFs verwendet werden. Sie dienen der Signierung und Verschlüsselung von E-Mails.

Beantragungsprozess

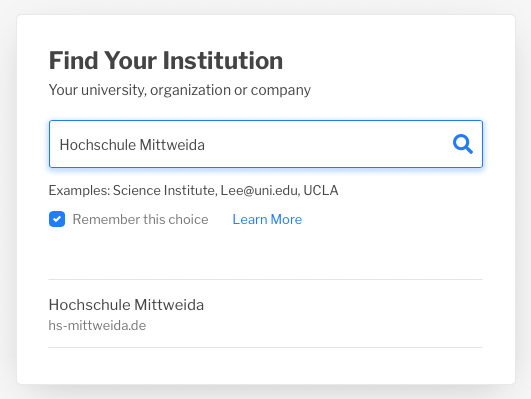

Gehen sie auf https://cert-manager.com/customer/DFN/idp/clientgeant und wählen sie die Hochschule Mittweida aus.

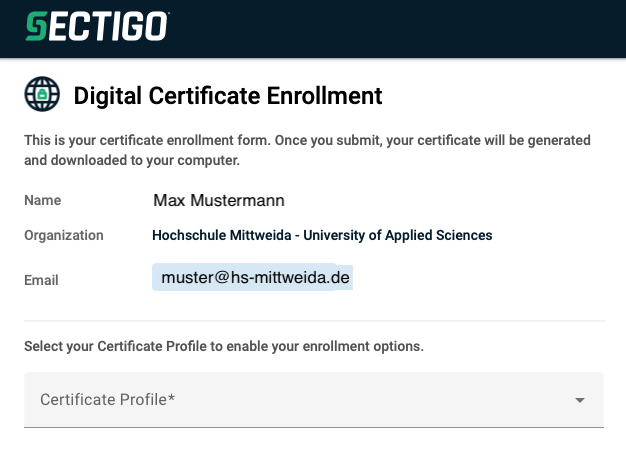

Nach erfolgreicher Anmeldung gelangen sie zum Certificate Enrollment Formular. Im Kopfbereich sollte ihr Vor- und Nachname, die Hochschule Mittweida - University of Applied Sciences als Organisation und ihre E-Mail-Adresse angezeigt werden, für die sie das Zertifikat beantragen.

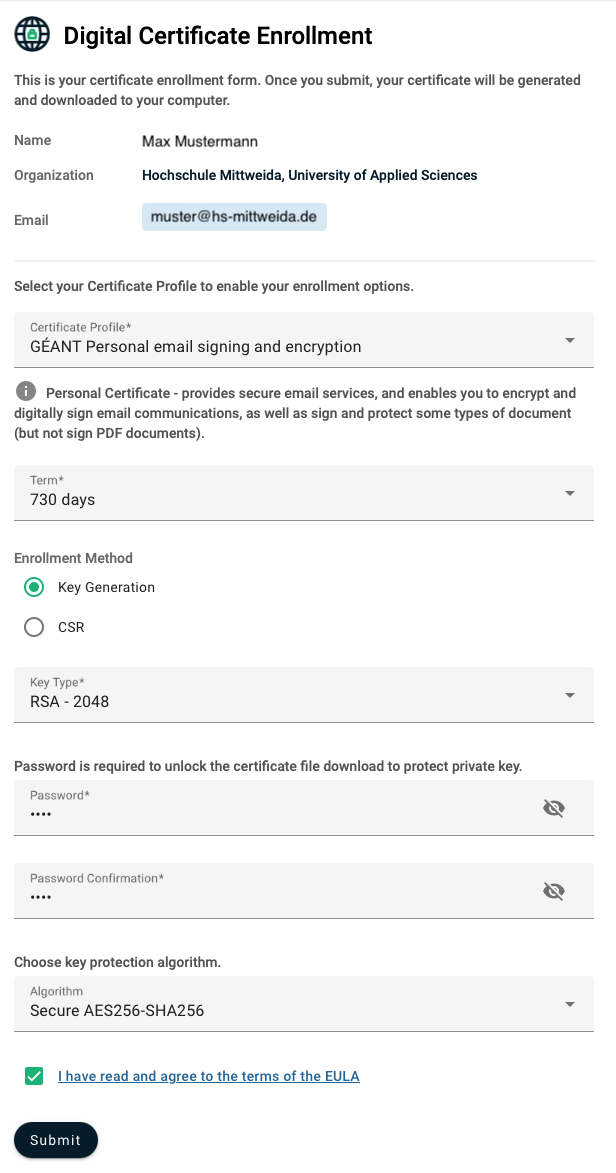

Wählen sie anschließend ein Certificate Profile aus. Wir empfehlen an dieser Stelle das GÉANT Personal Certificate.

Anschließend legen sie die Gültigkeitsdauer (Term) fest. Die Optionen sind hier 356 Tage, 730 Tage oder 1095 Tage.

Als Enrollment Method empfehlen wir für unerfahrene Nutzer Key Generation. Bei dieser Variante wird sowohl der private und der öffentliche Schlüssel bei Sectigo erstellt. Alternativ kann vom Beantragenden vorab selbst ein CSR generiert werden, der dann im Formular zur Zertifikaterstellung hochgeladen wird.

Im nächsten Schritt muss der Key Type selektiert werden. Wir empfehlen RSA - 2048, da es mit längeren Schlüsseln zu Problemen bei einigen E-Mail-Anbietern (z.B. Google-Mail) kommen kann.

Beachten sie:

EC - P-384 und EC - P-256 können nur für Signatur und Authentisierung verwendet werden. Verschlüsselung ist hiermit nicht möglich!

Legen sie im letzten Schritt ein Passwort fest. Bitte merken!

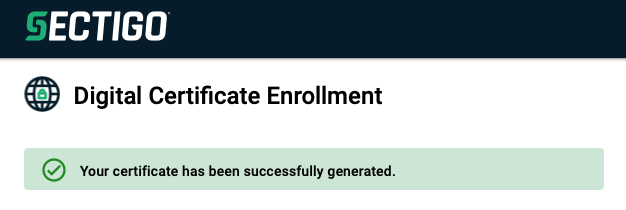

Nach dem Bestätigen der EULA und einem Klick auf den Submit-Button, erfolgt direkt im Anschluss der Download des certs.p12.

Beschränkung der Anzahl der Zertifikate pro Nutzer

Jeder Nutzer kann gleichzeitig pro Certificate Profile zwei gültige Nutzerzertifikate besitzen. Wird ein weiteres Zertifikat beantragt, so wird jeweils das älteste Zertifikat automatisch gesperrt.

Zertifikat installieren

Um das Zertifikat mit ihrem Mailprogramm nutzen zu können, muss ihr persönliches Zertifikat im Zertifikatsspeicher der Anwendung oder Zertifikatsspeicher des Betriebssystems hinterlegt werden. Bei der Installation des Zertifikats in den Zertifikatsspeicher müssen sie die Zertifikats-PIN eingeben, welche sie bei der Erstellung angegeben haben.

Zertifikat nutzen

Die Einbindung und Verwendung des Zertifikats gestaltet sich je nach Betriebssystem, Anwendungsprogramm und verwendeten Version sehr unterschiedlich. Generell sollte man auf den Hilfeseiten des jeweiligen Programms unter den Stichworten "Zertifikat", "S/MIME" oder "Signieren/Verschlüsseln" fündig werden. Unter dem nachfolgenden Abschnitt finden sie einige spezielle Anleitungen zu häufig verwendeten Programmen.

Beispiel: Verwendung des Zertifikats im Outlook zum Signieren von Nachrichten

Der private Schlüssel muss Outlook zur Verfügung gestellt werden, damit Nachrichten signiert werden können. Die Einstellungen lassen sich mit folgenden Schritten öffnen:

- In der Menüleiste auf "Datei" klicken

- Optionen auswählen

- Anschließend "Trust Center"

- Einstellungen für das Trust Center öffnen

- E-Mail-Sicherheit auswählen

- "Digitale ID Importieren/Exportieren"

- Anschließend die Datei mit dem privaten Schlüssel auswählen (Kennwort erforderlich!)

Mit der Option „Ausgehenden Nachrichten digitale Signatur hinzufügen“ kann das Signieren von Nachrichten als Standardeinstellung vereinbart werden. Von der gewählten Standardeinstellung kann im Outlook bei einer E-Mail unter Optionen -> Signieren abgewichen werden.

Detaillierte Anleitungen zur Verwendung

Die nachfolgenden detaillierten Anleitung beziehen sich auf die beispielhafte Verwendung von Zertifikaten in den angebenden Programmen: